Os melhores antivírus de 2026

Resumo: Em um cenário de ameaças cibernéticas cada vez mais sofisticadas, a proteção proativa tornou-se essencial. Este artigo apresenta os 10 melhores softwares antivírus de 202...

Ler maisRansoware? Saiba o que é...

Como esse ataque pode te afetar Quando ouvimos falar de resgate, pensamos imediatamente que uma pessoa está sendo mantida refém até que determinadas demandas monetárias sejam aten...

Ler maisComo se proteger de ataques Ransomware

Uma forma antiquada de software malicioso conhecida como ransomware vem fazendo manchetes depois que os cibercriminosos seqüestraram centenas de milhares de computadores em todo o ...

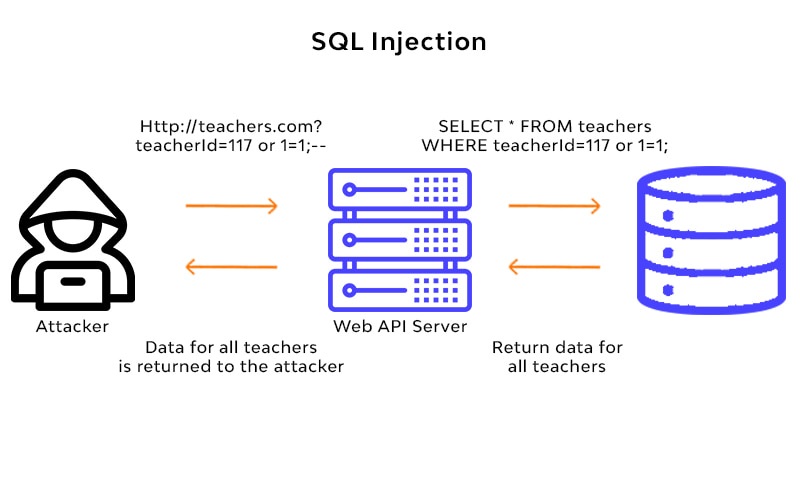

Ler maisInjeção de SQL: Vulnerabilidades e Como Se Prevenir

O que é Injeção de SQL? A injeção de SQL (SQLi) é uma das vulnerabilidades de segurança de aplicações mais críticas e prevalentes da atualidade. Ela permite que atacantes mal-inte...

Ler maisComo funciona o SSL? (Aquele 's' do https)

O protocolo Https HTTPS (Hyper Text Transfer Protocol Secure) é a versão segura do HTTP (Hyper Text Transfer Protocol). Meios seguros de transferência de dados usando o protocolo ...

Ler maisComo funcionam ataques de phishing?

O phishing é um tipo de ataque de engenharia social usado frequentemente para roubar dados de usuários, incluindo credenciais de login e números de cartão de crédito. Ocorre quando...

Ler maisCategorias

Mais acessados

Newsletter

Inscreva-se para receber novidades!