Sequestro de Sessão (Session Hijacking)

Uma Análise Técnica sobre Mecanismos, Impactos e Estratégias de Mitigação

Resumo: O sequestro de sessão representa uma das ameaças mais sofisticadas ao ecossistema de segurança cibernética contemporâneo. Este artigo examina os fundamentos técnicos do ataque, seus vetores de exploração, impactos organizacionais e medidas defensivas, integrando perspectivas da indústria (Proofpoint, 2025) e da comunidade de segurança open source (OWASP). A análise destaca a evolução das técnicas de bypass de autenticação multifator (MFA) e propõe um framework de defesa em camadas para ambientes corporativos modernos.

1. Introdução

O paradigma de segurança baseado exclusivamente em autenticação inicial mostrou-se insuficiente frente à sofisticação de vetores de ataque contemporâneos. O sequestro de sessão (do inglês, session hijacking) emerge como uma ameaça crítica por permitir que adversários contornem mecanismos robustos como a autenticação multifator (MFA), explorando não as credenciais do usuário, mas os tokens de sessão gerados após a autenticação bem-sucedida.

Segundo relatório da Cloud Security Alliance (2024), 73% dos incidentes de sequestro de sessão tiveram como alvo plataformas empresariais baseadas em nuvem, evidenciando a urgência de revisitar estratégias de gestão de sessão em arquiteturas distribuídas. Adicionalmente, uma Ordem Executiva da Casa Branca (2025) estabeleceu diretrizes federais para proteção de tokens de sessão, reconhecendo o tema como questão de segurança nacional.

2. Fundamentos Conceituais

2.1 O que é uma Sessão Web?

Uma sessão web constitui o intervalo de interação contínua entre um usuário e uma aplicação web, iniciando-se com a autenticação e encerrando-se por logout ou timeout. Dado que o protocolo HTTP é stateless (sem estado), aplicações utilizam identificadores de sessão (session IDs) — normalmente armazenados em cookies ou incorporados a URLs — para manter o contexto da interação entre requisições sucessivas.

Esses identificadores funcionam como credenciais temporárias: uma vez emitidos, permitem que o servidor reconheça o usuário sem solicitar reautenticação a cada ação. Contudo, essa conveniência introduz uma superfície de ataque crítica: se um adversário obtém um token de sessão válido, ele pode impersonar o usuário legítimo sem conhecer sua senha.

2.2 Definição de Sequestro de Sessão

O sequestro de sessão é um vetor de ataque no qual um adversário intercepta, rouba ou prevê um token de sessão válido para obter acesso não autorizado a sistemas, aplicações ou dados. Diferentemente de ataques de força bruta ou phishing tradicional, esta técnica não compromete credenciais estáticas, mas explora a validade temporal dos tokens pós-autenticação.

Conforme documentado pela OWASP, os métodos mais comuns de comprometimento incluem:

| Técnica | Descrição | Vetor de Exploração |

|---|---|---|

| Session Sniffing | Captura de tráfego de rede não criptografado | Redes Wi-Fi públicas, ARP spoofing |

| Cross-Site Scripting (XSS) | Injeção de scripts maliciosos para exfiltrar cookies | Formulários vulneráveis, parâmetros de URL |

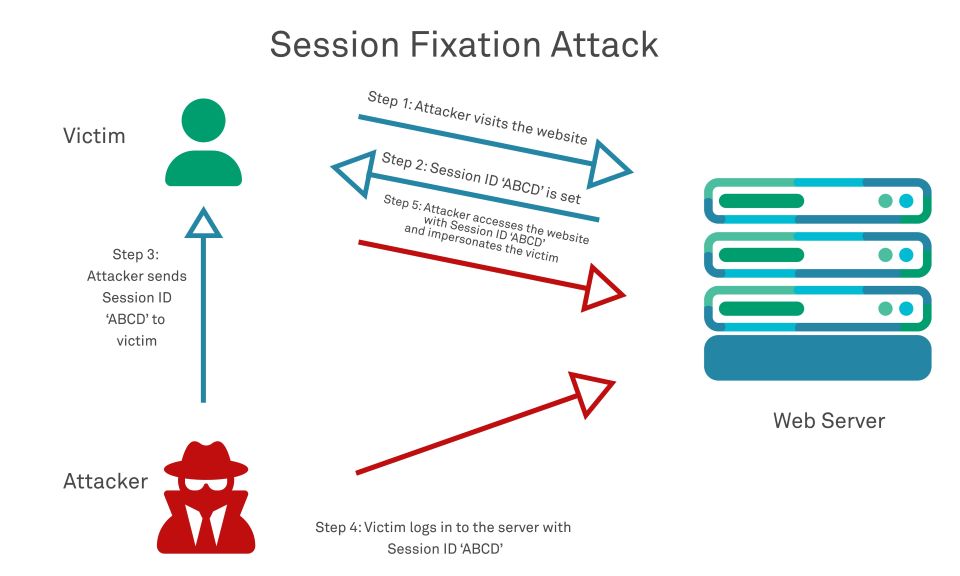

| Session Fixation | Forçar o uso de um ID de sessão pré-definido | Links de phishing, redirecionamentos maliciosos |

| Infostealer Malware | Coleta automatizada de cookies e fingerprints | Downloads comprometidos, anexos maliciosos |

| Adversary-in-the-Middle (AiTM) | Proxy de phishing que intercepta tokens em tempo real | Páginas de login clonadas, certificados falsos |

3. Mecanismos de Execução do Ataque

O ciclo de vida de um ataque de sequestro de sessão pode ser decomposto em três fases críticas:

Fase 1: Estabelecimento da Sessão Legítima

O usuário autentica-se em uma aplicação (ex.: portal bancário, plataforma SaaS). O servidor valida as credenciais e emite um token de sessão único, armazenado no navegador como cookie ou parâmetro de URL.

Fase 2: Comprometimento do Token

O adversário emprega uma ou mais técnicas para obter o token:

- Sniffing passivo: Monitoramento de tráfego em redes não criptografadas (ferramentas como Wireshark).

- XSS refletido/armazenado: Injeção de JavaScript que executa

document.cookiee exfiltra o valor para um servidor controlado. - Fixação de sessão: O atacante fornece um link com

?sessionid=XYZpré-definido; ao autenticar, a vítima adota esse ID, que o atacante já conhece. - Malware de coleta: Infostealers como RedLine ou Vidar extraem cookies diretamente do perfil do navegador.

Fase 3: Tomada de Controle e Exploração

Com o token válido, o atacante replica a sessão em um navegador anti-detect (ex.: Multilogin, AdsPower), mimetizando fingerprint de dispositivo legítimo. A partir daí, ações maliciosas podem ser executadas:

- Transferências financeiras não autorizadas;

- Exfiltração de dados sensíveis (PII, propriedade intelectual);

- Movimento lateral em ambientes corporativos;

- Implantação de ransomware ou backdoors.

Observação crítica: Como destacado por Matthew Gardiner, especialista em cibersegurança da Proofpoint, "quase metade das contas comprometidas por atores maliciosos possuía MFA configurado. Contudo, 89% dos profissionais de segurança consideram o MFA uma proteção completa contra tomada de conta. Há, claramente, uma desconexão perceptual."

4. Impactos Organizacionais e Individuais

4.1 Violação de Dados e Perdas Financeiras

Tokens de sessão comprometidos permitem acesso a ativos críticos:

- Dados pessoais: senhas, históricos de navegação, informações de contato;

- Registros financeiros: credenciais bancárias, carteiras de criptomoedas;

- Ativos corporativos: segredos comerciais, comunicações confidenciais, chaves de API.

Em 2023, a Microsoft registrou 147.000 ataques de replay de tokens — um aumento de 111% em relação ao ano anterior. O custo médio de uma violação de dados atingiu US$ 4,45 milhões (IBM Cost of a Data Breach Report, 2024), com ataques centrados em nuvem elevando ainda mais esse valor.

4.2 Roubo de Identidade e Danos Reputacionais

Adversários podem:

- Impersonar usuários em sistemas bancários, de saúde ou corporativos;

- Cometer fraudes utilizando contas de e-mail ou redes sociais sequestradas;

- Comercializar dados pessoais em mercados da dark web.

Para organizações, a erosão da confiança do cliente é particularmente severa: estudos indicam que dois terços dos consumidores abandonam serviços após uma violação de dados. Instituições financeiras, provedores de saúde e vendors de SaaS enfrentam escrutínio regulatório ampliado quando tokens de sessão são comprometidos.

4.3 Riscos Legais e de Conformidade

Falhas na proteção de sessões podem acarretar sanções sob regulamentações como:

- GDPR: multas de até 4% do faturamento global anual;

- HIPAA: penalidades superiores a US$ 50.000 por incidente em saúde;

- PCI-DSS: suspensão de capacidade de processamento de pagamentos.

5. Estratégias de Mitigação e Boas Práticas

A defesa contra sequestro de sessão exige uma abordagem em camadas, combinando controles técnicos, conscientização de usuários e monitoramento contínuo.

5.1 Criptografia e Proteção de Transporte

- HTTPS obrigatório: Implementar TLS 1.3 em toda a comunicação web para prevenir sniffing.

- HSTS (HTTP Strict Transport Security): Forçar uso exclusivo de HTTPS, bloqueando ataques de downgrade.

- Flags de cookie seguras: Utilizar atributos

Secure,HttpOnlyeSameSite=Strictpara restringir acesso e transmissão de tokens.

5.2 Gestão Robusta de Sessão

| Prática | Benefício | Implementação Recomendada |

|---|---|---|

| Regeneração de Session ID | Previne fixação de sessão | Emitir novo token após login, mudança de privilégio ou ação crítica |

| Timeout curto de sessão | Limita janela de exploração | Encerrar sessões após 15–30 minutos de inatividade |

| Token Binding | Bloqueia replay attacks | Vincular token a fingerprint de dispositivo (IP, User-Agent, TLS fingerprint) |

| Rotação periódica | Reduz valor temporal do token | Renovar tokens a cada requisição sensível ou intervalo fixo |

5.3 Autenticação Multifator Contextual

Embora o MFA não impeça diretamente o sequestro pós-autenticação, sua implementação contextual adiciona fricção estratégica:

- Exigir reautenticação para ações de alto risco (transferências, alterações de perfil);

- Integrar MFA phishing-resistant (FIDO2/WebAuthn) para reduzir superfície de AiTM;

- Correlacionar sinais de dispositivo e comportamento para detecção de anomalias.

5.4 Monitoramento Comportamental e Resposta a Incidentes

Sinais de detecção prioritários incluem:

- Impossibilidades geográficas: logins de locais distantes em intervalos de tempo implausíveis;

- Inconsistências de dispositivo: sessões com user-agent, resolução de tela ou timezone divergentes do padrão histórico;

- Sessões concorrentes: múltiplas sessões ativas para um mesmo usuário em sistemas distintos.

"Identificar múltiplos logins com o mesmo cookie de sessão pode sinalizar um atacante aproveitando credenciais comprometidas. Se, adicionalmente, o endpoint do usuário apresentar instalação incomum de ferramentas de compactação (ex.: 7-Zip) ou transferência massiva de dados para serviços de compartilhamento em nuvem frequentemente usados por adversários (ex.: MEGA), é momento de acionar a resposta a incidentes."

— Ryan Kalember, EVP de Estratégia de Cibersegurança, Proofpoint

5.5 Educação do Usuário e Cultura de Segurança

- Treinar equipes para reconhecer phishing e evitar redes Wi-Fi públicas sem VPN;

- Estabelecer políticas claras de logout em dispositivos compartilhados;

- Promover simulações regulares de ataque para reforçar vigilância comportamental.

6. Casos Reais e Lições Aprendidas

6.1 Violação em Plataforma de Colaboração (2023)

Atacantes sequestraram tokens de sessão de desenvolvedores para acessar repositórios de código de um serviço de mensagens empresarial. Apesar de MFA habilitado, os tokens roubados permitiram exfiltração de atualizações proprietárias e ferramentas internas.

Lição: Contas privilegiadas exigem gestão de sessão reforçada, incluindo token binding e monitoramento de acesso a repositórios críticos.

6.2 Comprometimento de Provedor de Identidade (2024)

Um vendor de gestão de identidade teve seu sistema de suporte violado via tokens de sessão roubados. Adversários realizaram movimento lateral para ambientes de clientes, incluindo instituições financeiras, extraindo chaves de criptografia e dados de usuários.

Vetor: Engenharia social levou à instalação de malware em dispositivo de funcionário, capturando cookies de sessões administrativas.

6.3 "Zoom-bombing" e Controle de Sessão em Videoconferência

Durante a pandemia, vulnerabilidades em controles de sessão de uma plataforma de videoconferência permitiram que participantes não autorizados invadissem reuniões privadas. O incidente acelerou a adoção de senhas obrigatórias e salas de espera.

Impacto: Danos reputacionais para organizações que realizavam discussões sensíveis (saúde, educação, jurídico).

7. Conclusão

O sequestro de sessão ilustra uma mudança paradigmática na ofensiva cibernética: o foco desloca-se da quebra de autenticação para a exploração da confiança delegada representada pelos tokens de sessão. Em um cenário de adoção acelerada de nuvem, trabalho remoto e arquiteturas de microserviços, a superfície de ataque expande-se, exigindo defesas proporcionalmente dinâmicas.

A mitigação eficaz demanda:

- Criptografia end-to-end para proteger tokens em trânsito;

- Gestão proativa de ciclo de vida de sessão, com regeneração, timeout e vinculação contextual;

- Monitoramento comportamental em tempo real, correlacionando anomalias de sessão com inteligência de ameaças;

- Cultura organizacional de segurança, onde usuários e desenvolvedores compreendem seu papel na proteção de ativos digitais.

Como observado pela OWASP, "a segurança de sessão não é um recurso opcional, mas um requisito fundamental de arquitetura". Organizações que integrarem esses princípios em seus frameworks de segurança estarão melhor posicionadas para resistir não apenas ao sequestro de sessão, mas à próxima geração de vetores de ataque baseados em identidade.

Referências Bibliográficas

- Proofpoint. (2025). Session Hijacking: Threat Analysis and Mitigation Strategies. Disponível em: https://www.proofpoint.com

- OWASP Foundation. (2024). OWASP Application Security Verification Standard (ASVS) – Session Management. Disponível em: https://owasp.org/www-project-application-security-verification-standard/

- Cloud Security Alliance. (2024). Top Threats to Cloud Computing: The Egregious 11.

- IBM Security. (2024). Cost of a Data Breach Report 2024.

- National Institute of Standards and Technology (NIST). (2025). Guidelines for Securing Session Tokens in Federal Systems (Executive Order Implementation).

- Microsoft Threat Intelligence. (2023). Token Replay Attacks: Trends and Defenses.

- OWASP Cheat Sheet Series. Session Management Cheat Sheet. Disponível em: https://cheatsheetseries.owasp.org/cheatsheets/Session_Management_Cheat_Sheet.html

Este artigo foi elaborado com fins educacionais e de conscientização em segurança da informação. As opiniões expressas não representam necessariamente as posições oficiais das organizações citadas. Recomenda-se validação técnica antes da implementação de controles em ambientes produtivos.