O que é Escuta Clandestina (Eavesdropping)? Definição e Tipos

Escuta clandestina (eavesdropping) é o ato de interceptar, ouvir ou gravar secretamente comunicações privadas sem o consentimento das partes envolvidas. Pode se aplicar tanto a conversas ao vivo, como telefonemas ou diálogos presenciais, quanto a comunicações de dados, incluindo e-mails, mensagens de texto, videoconferências, transmissões de fax e qualquer outro tipo de informação trafegada em uma rede.

A escuta pode ser realizada por indivíduos ou organizações, com motivações que variam amplamente:

-

Governos envolvidos em espionagem internacional.

-

Cibercriminosos tentando roubar informações sigilosas, como senhas e dados bancários.

-

Pessoas comuns espionando vizinhos ou colegas de trabalho.

-

Empresas buscando obter vantagem competitiva no mercado.

-

Chantagistas em busca de segredos para coagir suas vítimas.

-

Agências de aplicação da lei investigando atividades criminosas (com autorização legal).

As vítimas de escuta clandestina podem sofrer graves consequências, como prejuízos financeiros, roubo de identidade, destruição de carreiras, vazamento de dados confidenciais, humilhação pública ou até mesmo penas de prisão. Frequentemente, a escuta é apenas o primeiro passo de um ataque maior, visando obter acesso não autorizado a uma rede para roubar informações, interromper operações ou exigir resgates.

Escuta em Conversas Privadas (Mundo Físico)

A forma mais antiga de escuta é aquela que visa conversas ao vivo. O termo em inglês "eavesdropping" tem origem na prática de se posicionar sob o beiral (eaves) de uma casa para ouvir as conversas do lado de dentro.

Os espiões podem alvejar pessoas em diversos locais: conversas ao telefone, reuniões em salas fechadas, consultas médicas virtuais, ou até mesmo diálogos em parques públicos.

As técnicas evoluíram com a tecnologia:

-

Método Tradicional: A forma original era simplesmente se aproximar o suficiente para ouvir, seja agachado sob uma janela, usando um copo contra a parede ou escutando pelo buraco da fechadura.

-

Grampo Físico (Bug): O uso de dispositivos eletrônicos escondidos (como microfones minúsculos) em quartos, escritórios ou veículos. O dispositivo capta o áudio e o transmite via rádio para um receptor controlado pelo espião.

-

Grampo Telefônico (Wiretapping): A instalação de um dispositivo de monitoramento diretamente na linha telefônica convencional da vítima para interceptar conversas.

-

Dispositivos de Longo Alcance: Equipamentos que utilizam uma parábola para captar sons a distância, como um apartamento a 100 metros de distância.

Escuta em Comunicações de Dados (Mundo Digital)

A ascensão da internet transformou a escuta. Hoje, os alvos não são apenas conversas, mas também dados: e-mails, mensagens de texto, chamadas por IP (VoIP), videoconferências e qualquer tráfego de rede.

O método mais comum é o ataque Man-in-the-Middle (MitM) , ou "Homem no Meio". Nele, o criminoso intercepta secretamente a comunicação entre duas partes que acreditam estar falando diretamente uma com a outra. Isso pode ser feito através de:

-

Malware: Ao infectar o dispositivo da vítima, o atacante pode controlar o microfone e a câmera, ou capturar diretamente as comunicações (mensagens, chamadas).

-

Keyloggers: Softwares maliciosos que registram cada tecla digitada, capturando senhas e informações confidenciais.

-

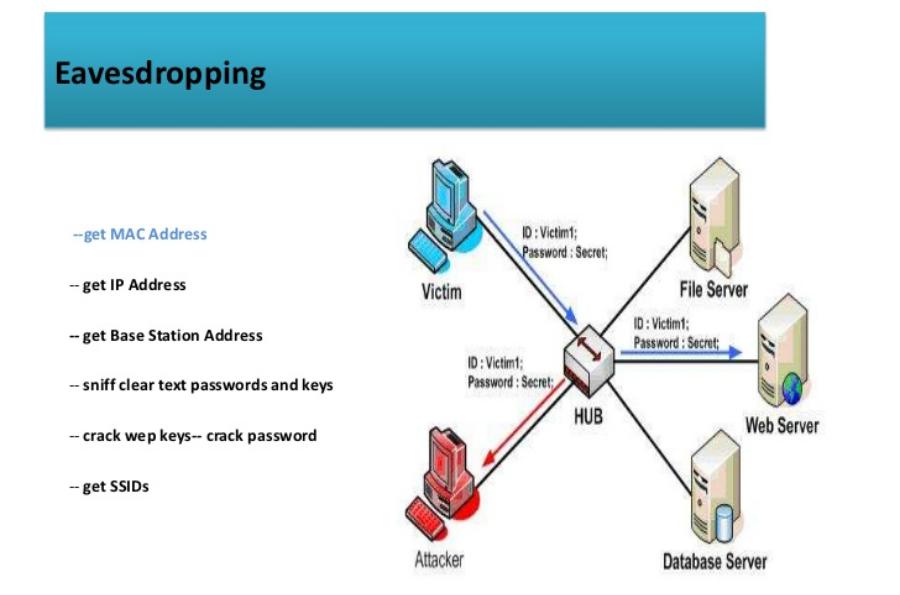

Ataques a Redes Wi-Fi: Redes públicas e redes domésticas sem segurança são extremamente vulneráveis. Usando ferramentas de "farejamento" de dados (sniffers), um invasor na mesma rede pode capturar todo o tráfego que nela trafega. A detecção é difícil, pois a comunicação em si não é interrompida.

Escuta em VoIP (Voice over IP)

Com a popularização de sistemas de chamadas por internet (VoIP), surgiram novas formas de interceptação. Por serem digitais, as chamadas VoIP estão sujeitas às mesmas ameaças de outros sistemas online.

Um invasor que invada a rede VoIP pode usar um analisador de protocolo para interceptar e gravar conversas telefônicas. Em alguns casos, pode até controlar remotamente o telefone da vítima, ativando o microfone sem que ela perceba. O uso de criptografia é a principal defesa, embora não seja uma proteção absoluta.

Como se Proteger?

-

Criptografia: Utilize aplicativos de mensagens e chamadas com criptografia de ponta a ponta.

-

Redes Seguras: Evite redes Wi-Fi públicas para transações sensíveis. Em casa, utilize criptografia WPA2 ou WPA3 e um firewall.

-

Softwares Atualizados: Mantenha sistemas operacionais e aplicativos sempre atualizados para corrigir vulnerabilidades.

-

Desconfie de Links e Anexos: Não clique em links suspeitos ou baixe anexos de fontes não confiáveis, pois podem conter malware.

-

Verificação de Dispositivos: Esteja atento a comportamentos estranhos no celular ou computador, como superaquecimento ou ruídos durante chamadas, que podem indicar a presença de espiões.